|

Рассмотрим конфигурирование VPN-подключения к Вашему облаку CloudServer с рабочей Windows-машины.

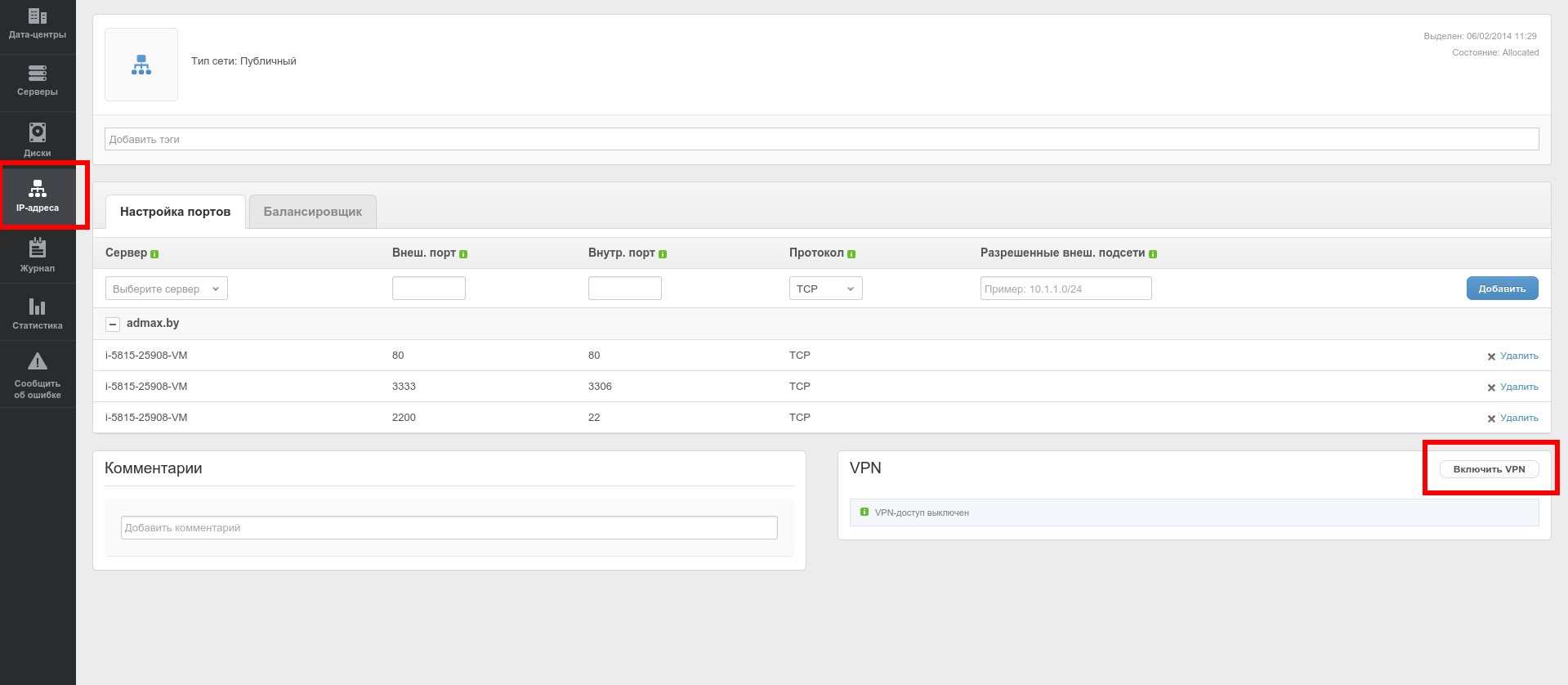

Активируем VPN в настройках сети [IP-адреса -> <Ваш внешний IP-адрес> -> Включить VPN]:

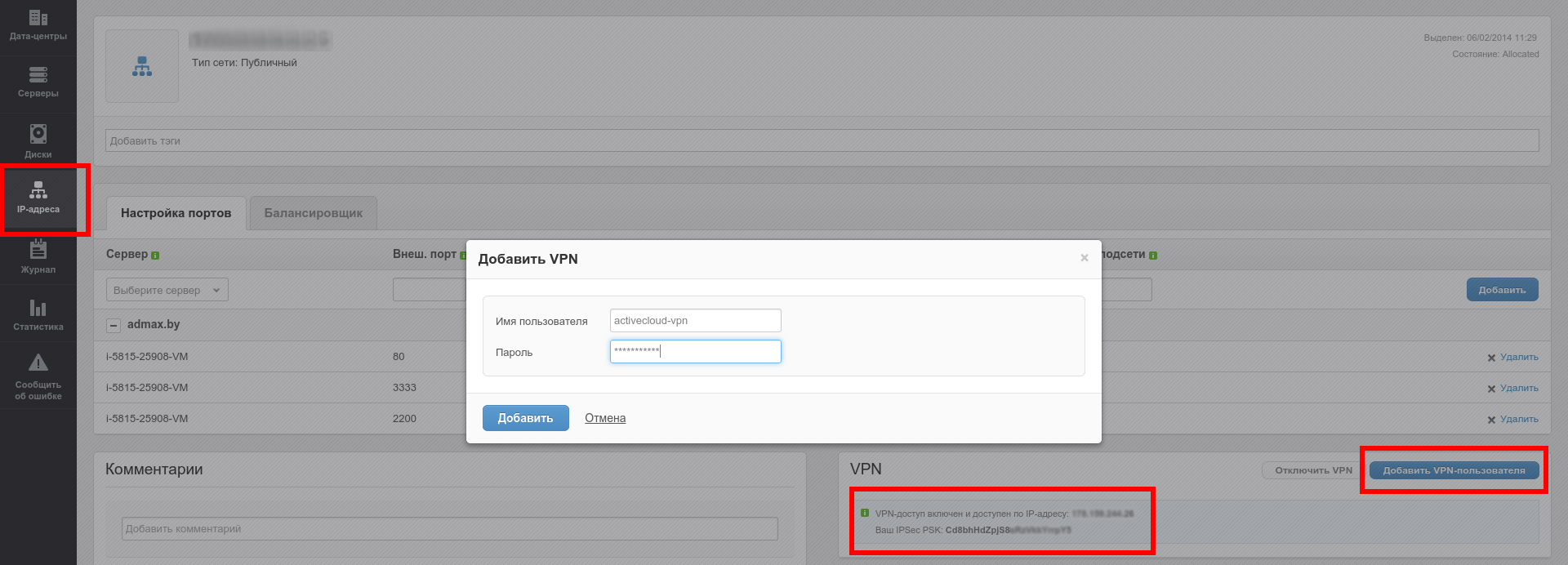

После включения VPN Вы увидите сообщение вида:

Ваш VPN-доступ в настоящее время включен и доступен по IP-адресу. : 178.159.XXX.XXX

Ваш IPSec PSK : XXXXXXXXXXXXXXXXXXXXXXXXX

Теперь добавим нового VPN-пользователя :

P.S не используйте спецсимвол # в паролях.

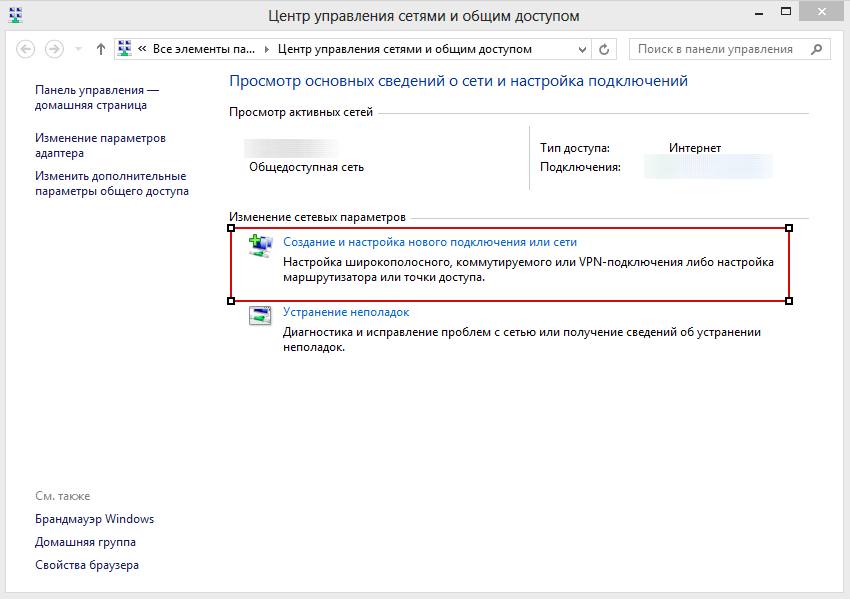

2) Переходим к настройке VPN-подключения в Windows. Заходим в центр управления сетями и общим доступом и создаем новое подключение:

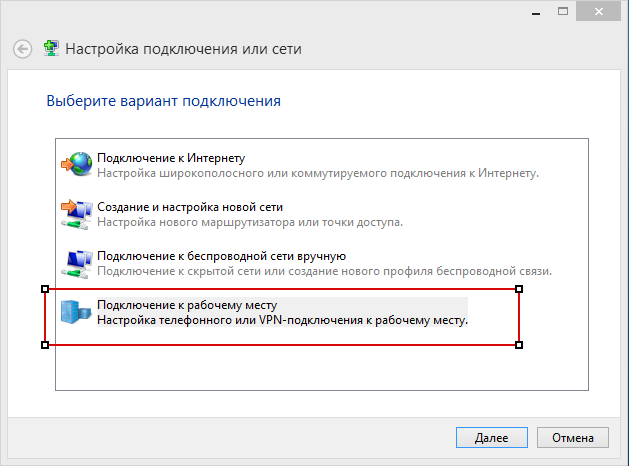

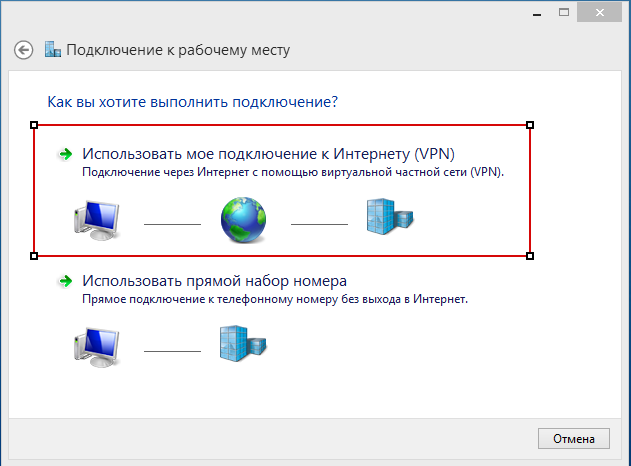

3) Выбираем подключение к рабочему месту:

4) Далее "Использовать моё интернет-подключение":

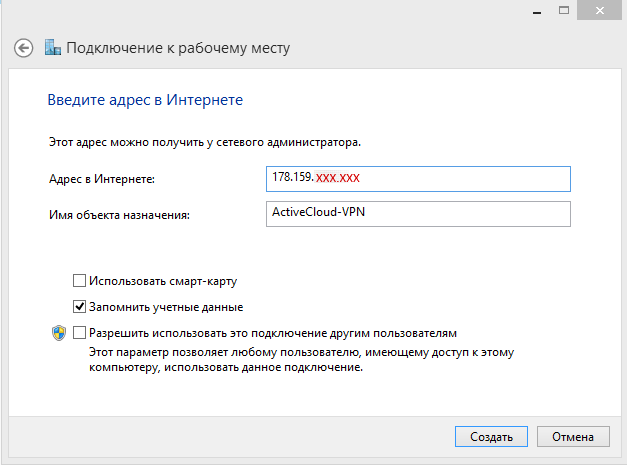

5) Указываем удаленный IP-адрес, который является внешним IP-адресом в CloudServer. Нажимаем "Создать".

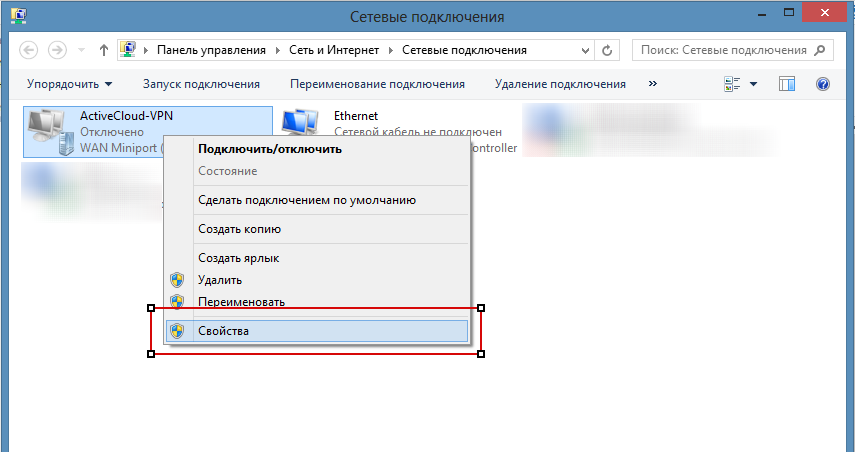

6) Переходим в созданные сетевые подключения и выбираем свойства нового подключения ActiveCloud-VPN:

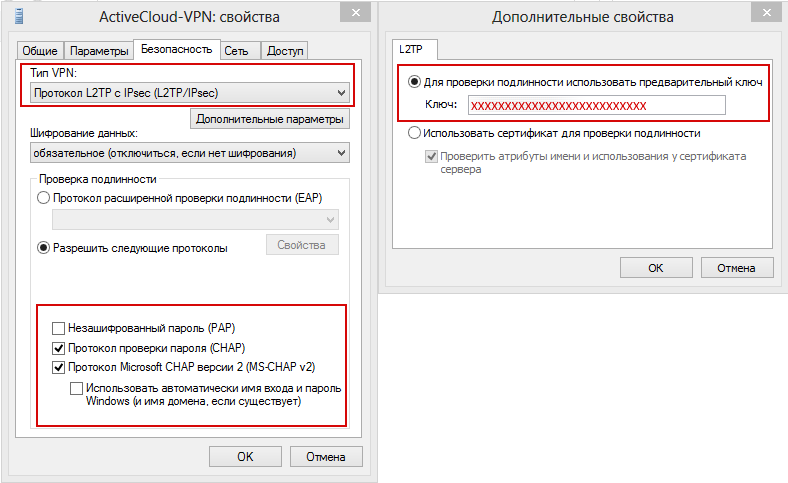

7) Далее переходим на закладку "Безопасность". Выберем тип подключения - L2TP/IPSec. Затем в расширенных настройках укажем выданный ранее в панели CloudServer Ключ PSK:

Обратите внимание на выбранные протоколы аутентификации (CHAP, MS-CHAP v2)

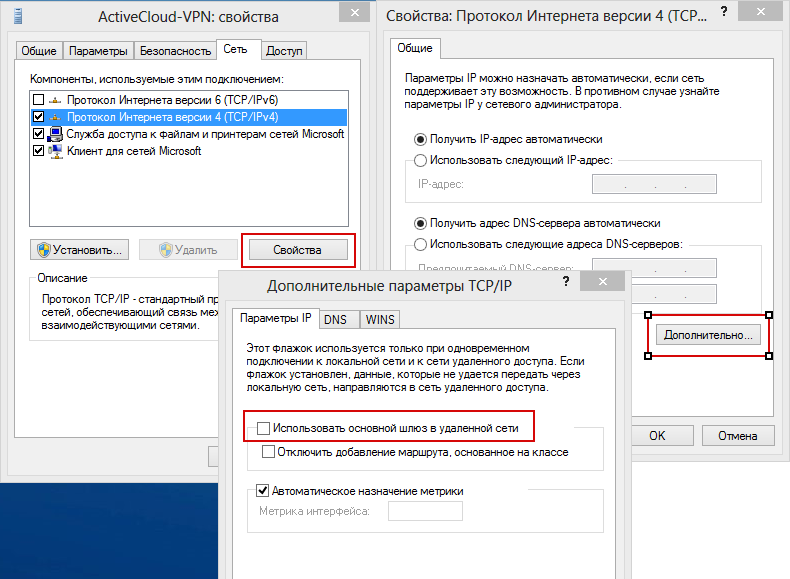

8) Переходим на закладку "Сеть". Выбираем настройки для протокола IPv4. Переходим в дополнительные опции и снимаем галку с параметра "Использовать маршрут по умолчанию в удаленной сети":

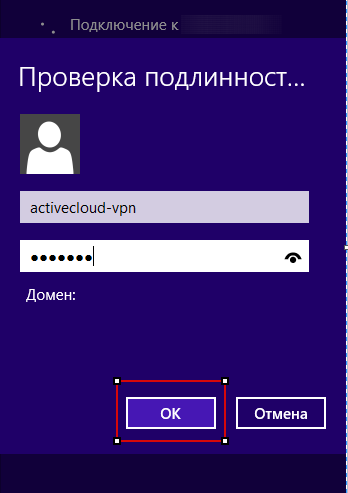

Закрываем настройки и запускаем новое подключение, указав логин и пароль созданного в панели CloudServer пользователя:

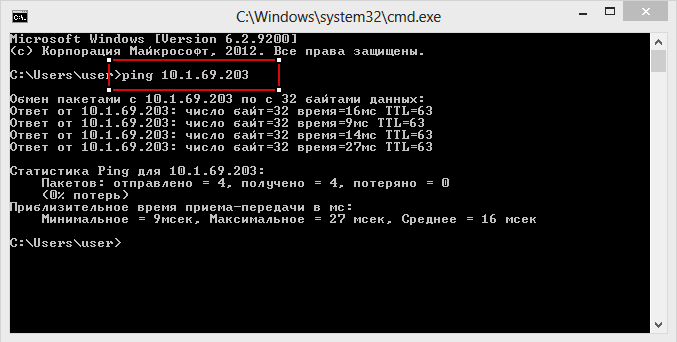

10) Проверим связь с виртуальной машиной по внутреннему IP-адресу:

Если всё настроено верно, то увидим успешный отклик сервера на наши ICMP-запросы:

При использовании клиента l2tp+ipsec установить более одного соединения с одного ip адреса невозможно.

Возможны следующие варианты решения проблемы:

1. Можено установить l2tp+ipsec соединение непосредственно с вашего маршрутизатора до облака

и затем маршрутизировать всю внутреннюю подсеть. Вам не потребуется создавать большое количество аккаунтов.

2. Отключать в каждой windows машине которая за NAT политику безопасности ipsec.

|